Облачные технологии позволяют строить инфраструктуры любой сложности. При необходимости можно связать между собой пару серверов. Или создать многоуровневую корпоративную инфраструктуру, состоящую из частных и публичных сетей и подсетей. В этой статье рассмотрим, какие существуют типы клиентских подсетей в облаке 1cloud, которые пригодятся вам в работе.

Прилагательные «частный» и «публичный» используются в сфере администрирования компьютерных сетей, облаков, интернета очень широко и… весьма разнообразно. Это разнообразие часто приводит к путанице или, по крайней мере, требует постоянного уточнения того, о чём идёт речь.

Например, чем отличается сеть от подсети. Понятно, подсеть — это часть сети, её сегмент. Но где между ними граница?

На маршрутизаторе? — В определённом смысле, конечно, да. Но ведь и перед маршрутизатором, и после него существует множество других маршрутизаторов, разделяющих сетевые сегменты, которые могут принадлежать одному или разным владельцам. Каждый из этих сегментов может быть относительно других как сетью, так и подсетью.

Достаточно определенно можно называть подсетью сегменты сети с немаршрутизируемыми в интернет адресами: 10.*.*.*, 172.16.*.*, 192.168.*.*. Эти адреса называются: «внутренними», «частными», «серыми». В общем случае, компьютеры с такими адресами недоступны из интернета. Практически все остальные адреса из интернета доступны и называются: «внешними», «публичными», «белыми».

Но вспомним о том, что у одного компьютера может быть несколько сетевых интерфейсов (адаптеров), а соответственно, несколько сетевых адресов — и критерий публичности подсети по публичности IP-адреса тоже не покажется совсем универсальным.

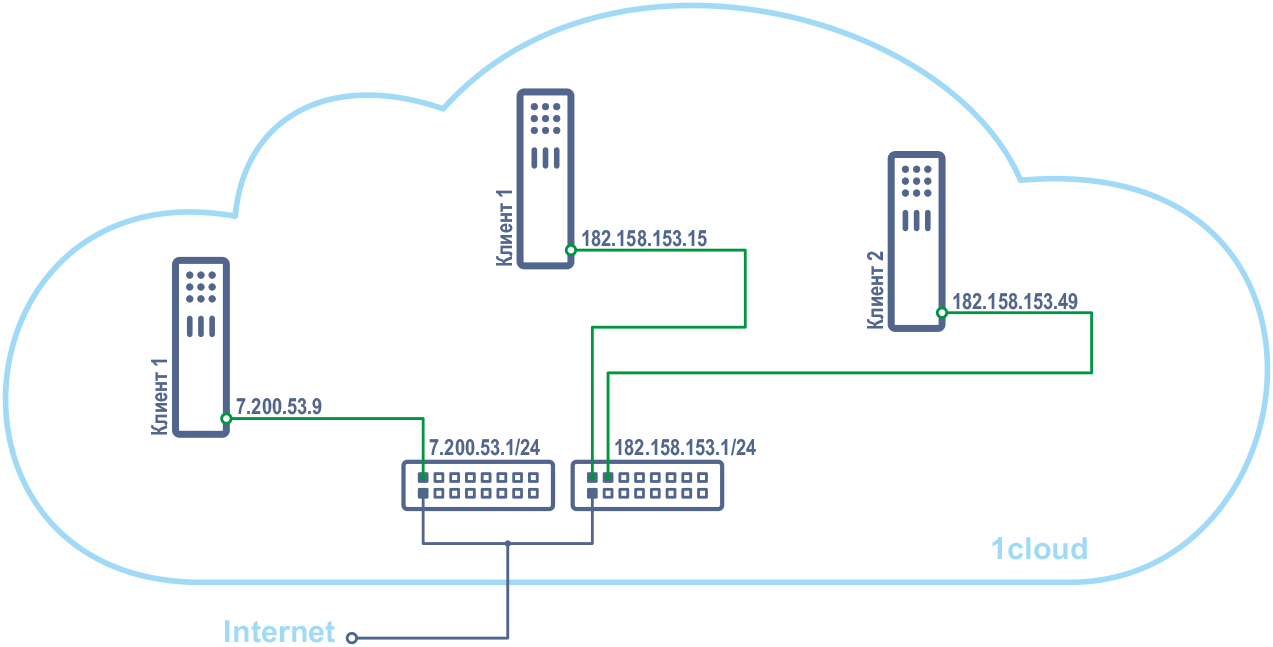

В облаке 1cloud принята следующая классификация подсетей:

- общая публичная;

- клиентская публичная;

- клиентская частная.

Поясним эти наименования.

Общая публичная подсеть

Когда клиент создаёт в облаке свой новый сервер, он не размещается в отдельной подсети, связанной только с этим клиентом. Новому серверу присваивается статический внешний (публичный) IP-адрес из подсети, в которой находятся серверы других клиентов.

Благодаря своему публичному адресу, этот сервер доступен из любой точки интернета.

Разные серверы клиента могут попасть в разные общие публичные подсети.

Соседство прилагательных «общий» и «публичный» может кого-то смутить. Важно запомнить, что здесь «общий» относится к владельцу подсети, а «публичный» — к видимости IP-адреса виртуальной машины из интернета.

Задача системного администрирования такого отдельного сервера в основном лежит на клиенте. «В основном» — потому что в облаке 1cloud имеются базовые средства защиты от внешних вредоносных сетевых воздействий. Но они объективно не могут (и не должны!) полностью изолировать сервер клиента от интернета.

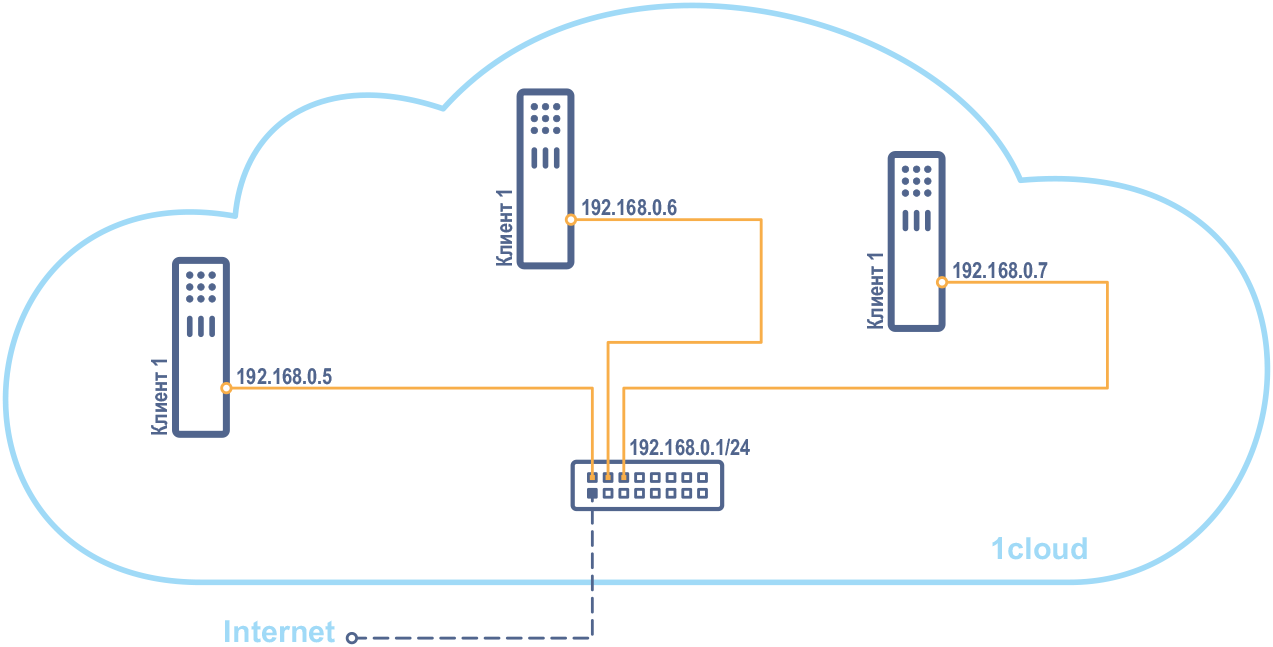

Клиентская частная подсеть

Пользователь облака 1cloud имеет возможность создать подсеть, компьютеры в которой будут иметь частные IP-адреса и не будут напрямую доступны из интернета.

Правда, недоступность из интернета будет обеспечена только при отсутствии у этих компьютеров иных сетевых адаптеров (интерфейсов) и, соответственно, иных соединений с другими подсетями.

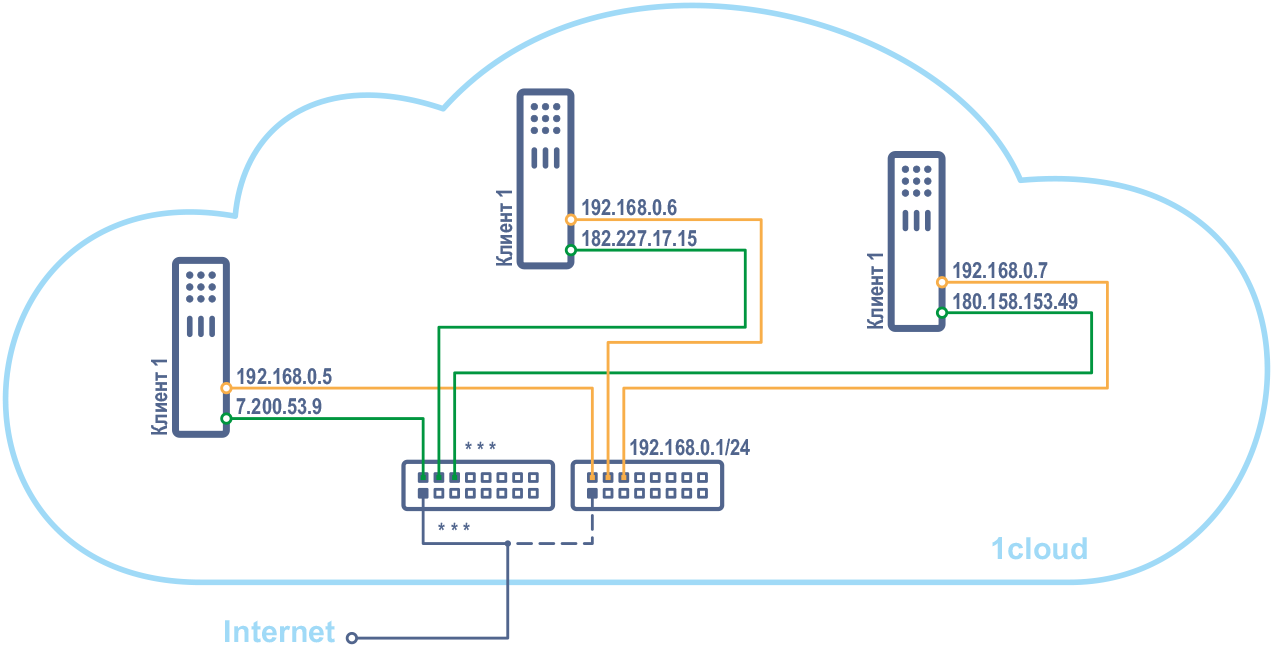

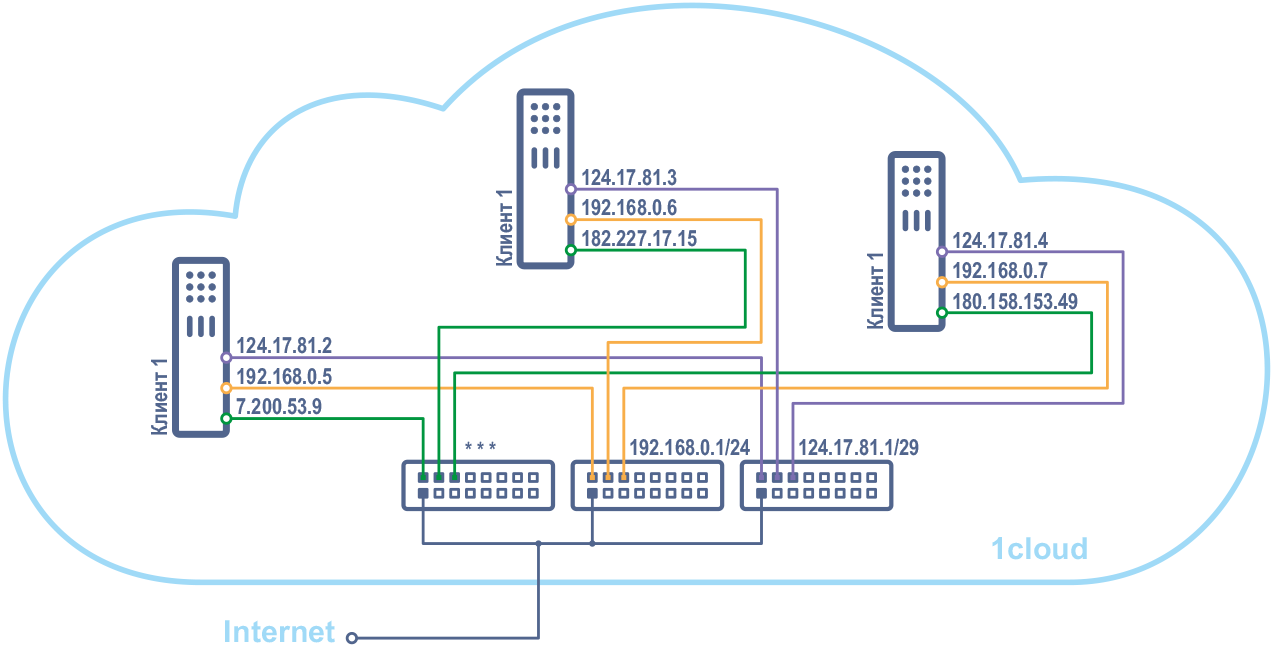

Как было сказано ранее, при создании новых виртуальных машин в облаке 1cloud им автоматически присваивается публичный IP-адрес. Поэтому фактически после создания частной подсети сетевая инфраструктура клиента в нашем случае будет, например, такой.

На рисунке маршрутизатор, обозначенный тремя звёздочками, символизирует несколько разных виртуальных маршрутизаторов с разными адресами, отвечающих за разные общие публичные подсети.

Для того, чтобы действительно изолировать виртуальную машину от интернета, у неё нужно отключить сетевой адаптер с публичным IP-адресом. При этом не следует забывать предусмотреть способ удалённого администрирования компьютеров частной подсети, ведь напрямую из интернета они перестанут быть доступны. Для удалённого доступа можно использовать NAT или один из компьютеров сети в качестве ретранслятора.

На всякий случай, у клиента всегда останется доступ к его виртуальным машинам через Панель управления и её веб-консоль.

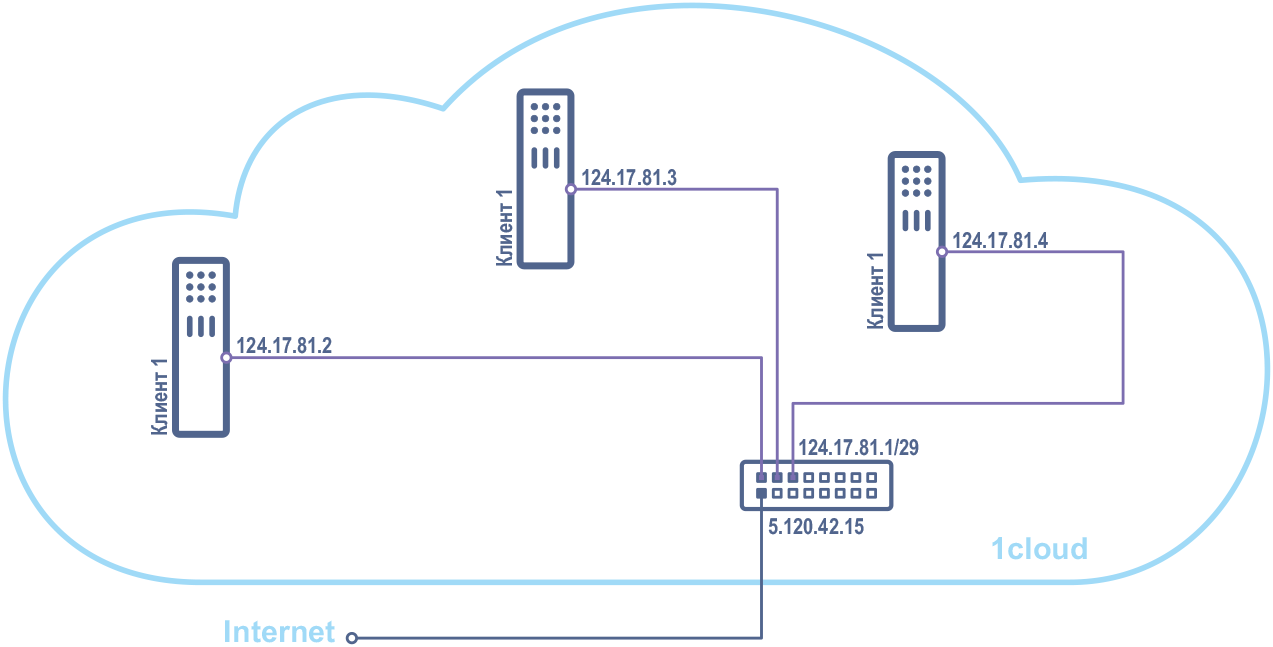

Клиентская публичная подсеть

Как было сказано, каждой новой виртуальной машине в облаке 1cloud автоматически присваиваются публичный IP-адрес. Однако адреса разных машин клиента могут оказаться из разных подсетей. Если эти машины должны взаимодействовать между собой, то управлять такой инфраструктурой может оказаться сложно.

Для преодоления этого затруднения клиенту 1cloud предоставлена возможность создать подсеть с публичными IP-адресами, но расположенными рядом, образующими единый блок.

Например, 124.17.81.1, 124.17.81.2, 124.17.81.3, …

В нашем примере машина с адресом 124.17.81.1 будет играть роль шлюза (маршрутизатора). С её помощью можно управлять доступом в публичную подсеть клиента.

Публичную подсеть с непрерывным блоком адресов легче администрировать. Серверы в ней лучше изолированы от соседей по облаку. IP-адреса в ней зафиксированы и закреплены за клиентом.

Всё вместе

Клиенты 1cloud свободны в создании своих подсетей. Их можно создать столько, сколько нужно клиенту. Если кто-то из клиентов создал, например, три виртуальных компьютера, а потом все их включил сначала в свою частную сеть, а потом в публичную, получится примерно следующая структура.

Оставлять её в таком состоянии крайне нежелательно, потому что контролировать все сетевые интерфейсы будет крайне сложно. Это значит, что клиент не сможет быть достаточно уверенным в её сетевой безопасности.

Клиенту, как скульптору, нужно отсечь всё лишнее — отключить лишние сетевые интерфейсы, чтобы получить функциональную, эффективную и надёжную инфраструктуру.

Пользуясь широкими и гибкими сетевыми возможностями облака 1cloud, его клиент сможет выстроить оптимальную для себе компьютерную систему.

Дополнительным преимуществом размещения инфраструктуры в облаке является то, что её можно достаточно быстро и легко изменить: сократить, расширить, повысить вычислительную мощность.

Заключение

Важно понимать и помнить, что один и тот же компьютер в облаке 1cloud может быть подключен к разным сетям одновременно.

С одной стороны, это открывает широкие возможности по созданию разнообразных компьютерных инфраструктур, с другой — может усложнить обеспечение их безопасности, так как потребуется управлять большим числом сетевых интерфейсов. Но при должном уровне квалификации наличие возможностей важнее!

P. S. О чём ещё мы пишем в блоге 1cloud: